用组策略部署Windows防火墙

网络技术是从1990年代中期发展起来的新技术,它把互联网上分散的资源融为有机整体,实现资源的全面共享和有机协作,使人们能够透明地使用资源的整体能力并按需获取信息。资源包括高性能计算机、存储资源、数据资源、信息资源、知识资源、专家资源、大型数据库、网络、传感器等。 当前的互联网只限于信息共享,网络则被认为是互联网发展的第三阶段。

在管理规模较大的网络环境时,网络安全往往是花费精力最多的一环。就拿配置Windows XP SP2的防火墙来说,如果让网管为网内计算机逐一进行配置的话,工作量会非常大,而且在细节配置上也容易出错。那么,如何才能提高规模化环境内的防火墙配置效率呢?Windows防火墙是Windows XP SP2中一个极为重要的安全设计,它可以有效地协助我们完成计算机的安全管理。今天,笔者将为大家介绍如何使用组策略(Group Policy)在机房中集中部署Windows防火墙,提高为网内计算机配置防火墙的效率。

为什么要集中部署

首先,我们要了解组策略对Windows防火墙的作用是什么。组策略可以决定本地管理员级别的用户是否可以对Windows防火墙进行各种设置,可以决定Windows防火墙的哪些功能被“禁用”或“允许”……

显然,上述几个功能正好能够配合域功能进行机房的安全管理,这就为组策略能够批量化部署机房的Windows防火墙打下了基础。此时,所有客户机的Windows防火墙的应用权限将统一归域管理员管理,本地管理员对Windows防火墙的任何设置要在域管理员的“批准”下方可进行。此外,域管理员还可使用组策略来完成所有客户机的Windows防火墙配置,而不必逐台进行了。

用组策略部署防火墙

在明白了集中部署的好处后,现在让我们一步步实现。请大家先了解一下本文的测试环境“Windows Server 2003域服务器+Windows XP SP2客户机”。本文将介绍如何在Windows Server 2003域服务器管理的机房中的客户机(Windows XP SP2)上,对所有安装了Windows XP SP2的客户机进行Windows防火墙的集中部署。

提示:为什么不是在域服务器中进行组策略的新建与配置,而是在客户机上运行?其实这很容易理解,Windows Server 2003操作系统(中文版)中还没有Windows防火墙,所以无法进行配置。但是,这一点将会随着Windows Server 2003 SP1中文正式版的推出而得到彻底解决。

OK!现在让我们开始实际操作。首先,在Windows XP SP2客户机的“运行”栏中输入“MMC”命令并回车,在打开的“控制台”窗口中,依次单击“文件→添加/删除管理单元”,添加“组策略对象编辑器”。

在弹出的“欢迎使用组策略向导”界面中,点击“浏览”按钮并在“浏览组策略对象”窗口中的空白处单击鼠标右键,在弹出的菜单中选择“新建”,并命名为“firewall”即可返回控制台窗口。

提示:客户机的当前登录账户必须具有管理员权限,方可新建GPO(组策略对象)。因此,临时解决这个问题的方法就是在DC中将客户机的账户添加到Administrators组,接着客户机临时使用管理员账户登录系统并进行GPO配置即可。

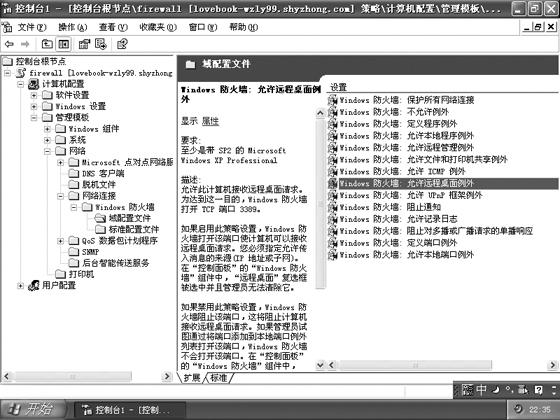

返回控制台窗口后,在“firewall”策略集中可以看到“域配置文件”和“标准配置文件”两个策略子集(图1)。其中,域配置文件主要在包含域DC的网络中应用,也就是主机连接到企业网络时使用;标准配置文件则是用于在非域网络中应用。

显然,我们需要在域配置文件中进行策略的设置。下面简单地说说如何对其中的子策略进行安全配置:

保护所有网络连接:已启用;这样才能强制要求客户机启用Windows防火墙,不受客户机本地策略的影响。

不允许例外:未配置;这个可以让客户机自行安排。

定义程序例外:已启用;即按照程序文件名定义例外通信,这样可以集中配置机房中允许运行的网络程序等。

允许本地程序例外:已禁用;如果禁用则Windows防火墙的“例外”设置部分将呈灰色。

允许远程管理例外:已禁用;如果不允许客户机进行远程管理,那么请禁用。

允许文件和打印机共享例外:已禁用;如果某些客户机有共享资源需要应用,那么应该启用。

允许ICMP例外:已禁用;如果希望使用Ping命令,则必须启用。

允许远程桌面例外:已禁用;即关闭客户机可以接受基于远程桌面的连接请求功能。

允许UPnP框架例外:已禁用;即禁止客户机接收垃圾的UPnP方面的消息。

阻止通知:已禁用。

允许记录日志:未配置;允许记录通信并配置日志文件设置。

阻止对多播或广播请求的单播响应:已启用;即放弃因多播或广播请求消息而收到的单播数据包。

定义端口例外:已启用;按照TCP和UDP端口指定例外通信。

允许本地端口例外:已禁用;即禁止客户机管理员进行端口的“例外”配置。

现在,让我们通过“定义端口例外”项来介绍一下如何进行具体配置。首先,在“域配置文件”设置区域中,双击“Windows防火墙:定义端口例外”项,在弹出的属性窗口中单击“已启用→显示”,并进行“添加”。接着,使用“port:transport:scope:status:name”的格式输入要阻止或启用的端口信息(如“80:TCP:*:enabled:Webtest”)。

提示:port是指端口号码;transport是指TCP或UDP;scope中的“*”表示用于所有系统或允许访问端口的计算机列表;status是已启用或已禁用;name是用作此条目标签的文本字符串。

完成上述设置后,保存策略为“firewall”文件。现在,就得进行非常重要的一步操作,在“命令提示符”窗口中运行“Gpupdate /force”命令强制组策略设置应用到域网络中已经登录的计算机。

[page_break] 验证部署效果

完成组策略的刷新后,先来看看本机中的Windows防火墙是否响应了策略。由于前面已经定义了“允许本地程序例外”项的状态为“已禁用”,根据这个定义,Windows防火墙的“例外”设置部分应变为灰色。现在,让我们打开本机中的Windows防火墙,可以看到被禁用的部分已经呈灰色,这说明本机已响应组策略设置了。

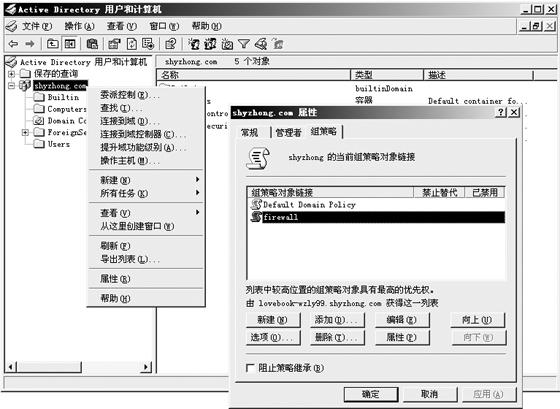

接着,再来看看DC是否响应了组策略。在DC服务器的“运行”栏中输入“dsa.msc”命令并回车,弹出“Active Directory”窗口后,请进入“shyzhong.com”(请根据实际情况选择)的属性窗口。在“组策略”选项卡部分可以看到保存的firewall已经自动出现在列表中了。如果没有出现可以手工添加(图2)。

到了这一步,可以看出整个设置是成功的。而此后,域中任何一台使用Windows XP SP2的计算机只要登录到域,那么该计算机就会自动下载Windows防火墙的设置并开始应用。至此,整个机房的Windows 防火墙配置操作就成功完成了。

利用组策略集中部署SP2防火墙的操作并不复杂,但是它的效果却是一劳永逸的。大家会发现组策略对于集中管理网络安全来说实在是一个不可多得的好助手。

网络的神奇作用吸引着越来越多的用户加入其中,正因如此,网络的承受能力也面临着越来越严峻的考验―从硬件上、软件上、所用标准上......,各项技术都需要适时应势,对应发展,这正是网络迅速走向进步的催化剂。

……