防火墙的技术与应用-选购与应用(19)

防火墙在最初的时期是建筑物中用来防止火势蔓延的一种防火设施,在计算机网络中这个概念也被引入了近来,但是计算机中的防火墙不在被作为防止火灾的设施,而成为了一种放置在网络内部连接点差距的设备和软件。

计算机在安装了防火墙后,任何的信息和数据在通过网络进行交换或者通讯的时候都会经过防火墙过滤和分析,而且多数防火墙系统在你的系统遭到攻击的时候还会发出警告。防火墙的工作方式很简单,它就是利用监控你计算机的端口与经过端口的数据来判断那些人是想攻击你的人,这个原理就好像我们出入超市时经过的磁性检测仪一样。

在众多的防火墙软件中笔者最为欣赏的是美国NetWorkICE公司的BlackICE,BlackICE是一款专门为Windows9x/NT/2000系统设计的防火墙软件,它具有相当强大的数据信息过滤系统,能过辨别几乎所有的计算机网络恶意攻击或者计算机网络中的恶意数据扫描。并根据攻击数据的危险程度作出不同的提示和警告,此外它还具有实时更新的功能,可以很方便地就在网上将防火墙的数据进行更新。

想要找到BlackICE很容易,国内很多大的下载网站都会有他的身影,当然你也可以在http://download.yesky.com/servlet/mydown.yeskydown?tag=4&objID=584进行下载。BlackICE的最新版本为2.5。

现在我就为大家介绍一下BlackICE的简单设置和使用方法,在进行完毕安装步骤后,我们很容易就会发现在我们的计算机屏幕的右下角出现了一个BlackeICE的小图标。

要想对BlackICE进行设置我们就要先双击这个小图标。首先我们看到的是一个攻击列表,这里是用来显示攻击你计算机的人的IP地址与攻击方法、次数和时间的列表。在下面的这个图二中我们可以看到大量攻击者的信息,其中有代理端口扫描攻击,HTTP端口扫描,NetBIOS共享扫描等等,而且在入侵者IP姓名后面还有入侵者的详细攻击次数。如果是在没有防火墙的计算机上面,计算机就会“无私”的将这些信息反馈给入侵者,或者是我们的计算机直接面临崩溃的与被入侵的危险。

在列表的右下角还有一个可以点击的“忠告”按钮,这个按钮主要是用来让我们了解入侵者的攻击方法我们如何避免的一些措施的,看一看是很有帮助的。

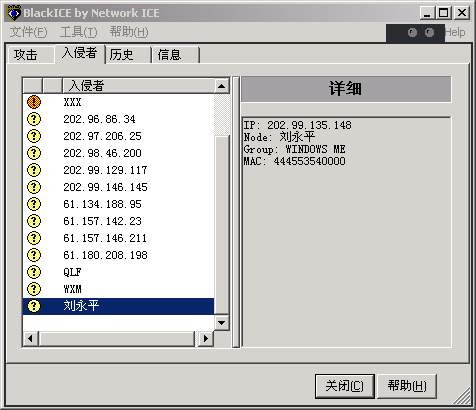

知道了入侵者的IP并不是最重要的,ICE还会根据情况来判断出入侵者的详细信息。我们点击攻击按钮后面的入侵者按钮,可以对入侵者的详细资料进行观察和分析。

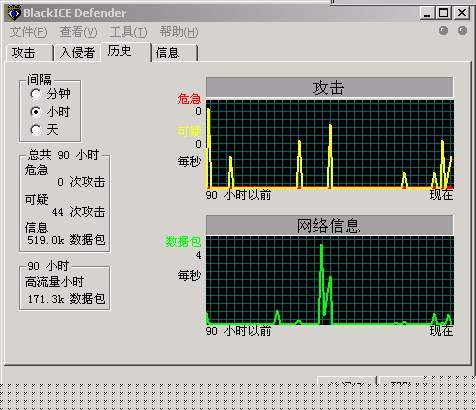

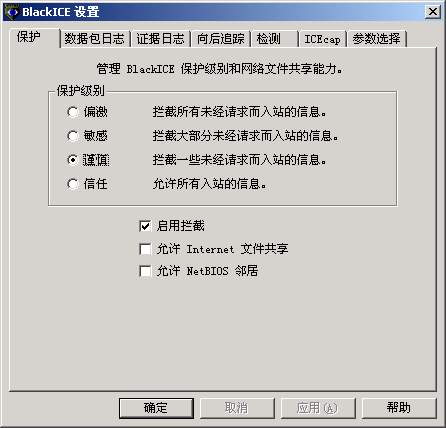

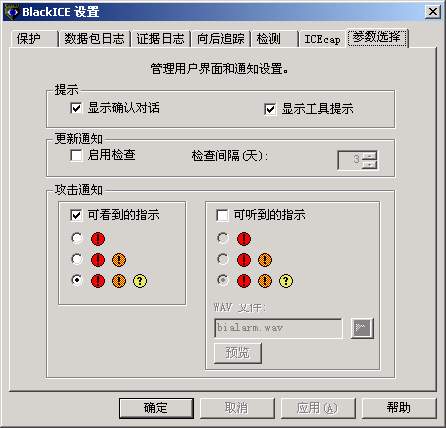

图中向我们揭示了入侵者的详细信息,其中包括入侵者计算机的姓名,入侵者的IP地址,而且根据上面的信息我们还刻有判断出入侵者使用的是Windows ME操作系统。这些信息对于我们了解入侵者和判断入侵目的都是很有帮助的。 而选项中历史的作用是让我们看到我们的计算机在不同的时段里遭到了那些攻击的高峰期,方便我们判断入侵者的习惯。 此外我们还可以根据自己的具体情况需要对BlackICE进行设置,我们点击工具按钮中的“编辑BlackICE设置”可以看到具体的设置选项。 其中在保护一项我们可以设置防火墙的敏感度与拦截信息,另一个重要的参数选择,我们可以根据自己的习惯对防火墙的一些警告提示进行设置。 通常的境况下我们不需要对设置进行改动,默认的设置就可以满足我们的需求。当我们计算机桌面右下角的小图标开始闪烁的时候,我们就可以根据这些情况分析出我们是否遭到攻击了。 当然最后我要说的是要及时经常的更新一下我们的防火墙啊。

……