D-Link路由器存多个安全漏洞黑客运用可获控制权

研究人员发现,某些D-Link路由器具有多个漏洞。黑客可以使用这些漏洞来获得完全控制,并且尚未发布任何安全补丁。 Linksys路由器中还出现了一个严重的安全漏洞。

波兰西里西亚科技大学的一个研究小组在D-Link路由器中发现了一个安全漏洞。这些漏洞会影响多个系列的D-Link路由器httpd服务器,包括DWR-116,DWR-111,DIR-140L,DIR-640L,DWR-512,DWR-712,DWR-912和DWR-921。

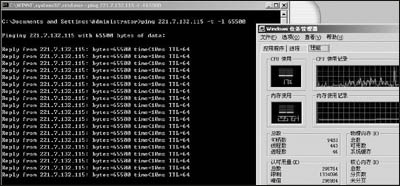

编号为CVE-2018-10822的目录遍历问题是漏洞之一,它使黑客能够使用简单的HTTP请求来远程读取任意文件。 D-Link供应商很早就意识到存在漏洞CVE-2017-6190,但是该漏洞在其许多产品中并未得到修复。

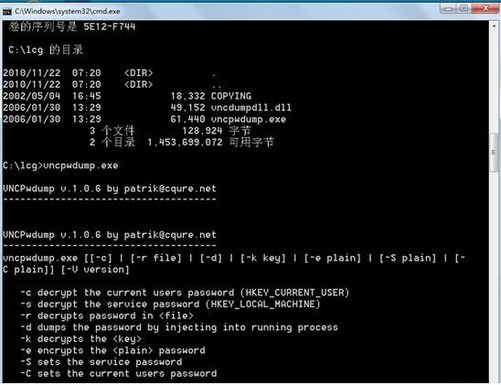

黑客可以利用此漏洞入侵文件并窃取存储在文件中的纯文本密码。第二个漏洞是明文存储密码,编号为CVE-2018-10824。

鉴于此安全漏洞的高风险和易于利用的情况,研究人员尚未透露管理员密码文件的存储位置。

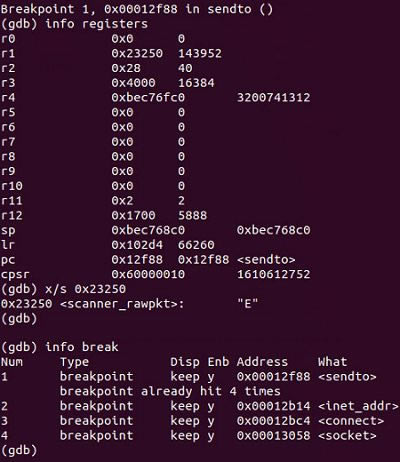

通过身份验证后,黑客可以使用编号为CVE-2018-10823的第三个漏洞来执行任意命令以完全控制设备。

D-Link最早在5月就已收到这些漏洞的通知,并承诺将发布DWR-116和DWR-111设备的安全补丁,并在产品维护期结束时显示安全警告。但是,到目前为止,它尚未发布任何补丁程序,研究人员决定将其研究结果公开。

同时,确保无法通过Internet访问路由器可以减轻安全漏洞的风险。

Linksys E系列路由器安全漏洞

研究人员在Linksys E系列路由器中发现了多个安全漏洞。多个操作系统命令注入漏洞将使设备容易受到黑客攻击,并在其上安装恶意软件。

与D-Link产品漏洞不同,只有经过身份验证的黑客才能利用Talos漏洞,并且他们的供应商已经发布了安全补丁。

本文来自本站,转载请注明本文网址:

http://www.pc-fly.com/a/tongxingongju/article-349328-1.html

……